主要原因是企业部署一台物理服务器在本地,可以通过内网或外网访问,通过Windows服务器分配Guest账户,最近其中一个Guest账户被攻击。Guest账户创建路径:控制面板——用户账户——管理账户——创建。

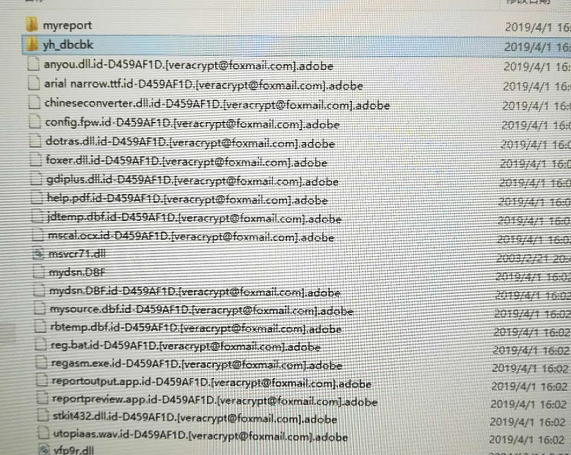

其中一个Guest账户被攻击,所有文件被挂马,如下图:

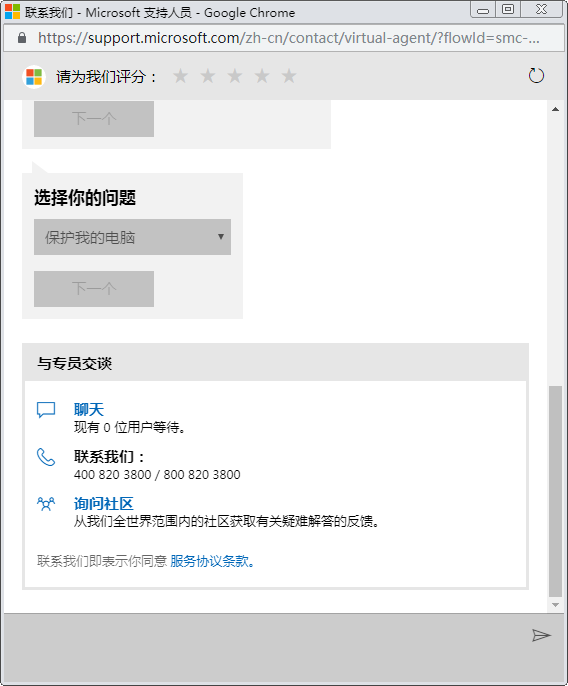

接下来就是咨询microsoft(微软)的中国技术支持,把详细被攻击的问题描述出来,让他们帮助解决,以下是咨询记录:

问1:

尊敬工程师您好:

目前我使用服务器开放多个远程桌面连接端口,并且该服务器绑定一个公网IP(外网用户可以通过IP登录服务器)。

问题:最近其中一个远程桌面连接端口被攻击,该用户下面所有文件后缀被串改,如下图。请问,攻击者可能通过什么方式攻击的?目前攻击是否会影响该服务器上其他用户文件安全?我应该做哪些防护工作?

答1:

您好,

感谢您在我们论坛发帖。

首先,按照您的描述,您是如何设置为不同的用户设置不同的端口进行远程连接的?是通过注册表的方式?还是使用了其他的方式?

其次,您被攻击的端口是哪一个具体的端口?

请您理解,因为我们暂时不可得知您是如何被攻击的,因此,我们建议您可以尝试安装以下连接中的补丁。

MS15-067:RDP 中的漏洞可能允许远程代码执行:2015 年 7 月 14 日

最后,我们建议您可以设置防火墙,设置入栈出栈规则只允许您们确保安全的IP地址进行连接。

希望以上信息对您有所帮助。

再次感谢您的理解与支持。

问2:

不好意思,刚才问题描述可能不准确,服务器上通过管理员创建多个Guest账户,每个guest账户用户使用自己电脑远程桌面连接工具连接到服务器。因为服务器对外开放的,guest用户可以在公司以外的网络通过IP登录到服务器。

只有其中一个Guest账户被攻击,其他guest账户好像没有,被串改的文件截图已发您邮箱。

答2:

您好,

感谢您的回复。

首先,您的客户端端是远程到服务器的桌面,还是远程连接到虚拟桌面(VDI)?

被篡改的是该用户本地的文件,还是远程连接之后的文件?

远程连接的端口没有修改过的话,那就是TCP的3389端口。

最后请您理解,那个邮箱不是我的邮箱,是我们的反馈邮箱,如果您有截图的话,可以上传到回复中,注意保护个人隐私。

期待您的回复。

再次感谢您的理解与支持。

最好的祝福,

问3:

客户端远程到服务器的桌面,被串改的是远程连接之后的文件, guest所有账户都是通过服务器管理员,在服务器的控制面板——创建账户,创建出来的 。

答3:

您好,

感谢您的回复。

根据我的理解,您的问题只发生在该用户一个账户中吗?

我们怀疑是该用户的本地计算机中毒或者是该用户远程连接之后的计算机中毒。因为RDP在连接中的时候,数据是会进行加密的。且所有的用户都是通过3389端口远程连接的。因此我们认为该攻击应该不是在远程连接时发生的。

您可以尝试在该客户的计算机上进行安全扫描进行尝试。

此外,您是否检查过服务器上的事件查看器,查看用户的登录信息,是否有不明的账户或者IP进行连接。

希望以上信息对您有所帮助。

再次感谢您的理解与支持。

最好的祝福,

问4:

目前发现的就这一个用户中毒,如果是本地电脑中毒,导致远程连接后的远程桌面文件中毒。防范措施除了定时清理本地电脑病毒,还有其他防范措施吗?

答4:

您好,

感谢您的回复。

如果是该计算机中毒的话,我们只能建议定期清理该计算的恶意软件和文件,此外,经常更新该计算机杀毒软件的病毒库。

此外,我们在远程服务器上的文件夹权限,可以相应具体一些,给不同的用户设置权限时,尽量将权限分配的最小。

例如,不要给everyone权限,具体的给到某个用户,或者某个组权限。

在服务器上也定期扫描和更新病毒库,最后因为我们并不清楚是扫描病毒,因此建议您重新创建该用户的账户和配置文件,防止再次出现问题。

希望以上信息对您有所帮助。

再次感谢您的理解与支持。

最好的祝福,

微软官方技术支持电话: